Social Engineering, di cosa si tratta esattamente?

Il social engineering – l’ingegneria sociale – è l’arte di manipolare persone coinvolte in dinamiche sociali e, dunque, di gruppo. Il suo scopo è quello…

Password efficaci – rafforza la sicurezza dei tuoi account

Creare una password sicura ed efficace sembra facile, ma così non è. Alla fine di questo 2018, SplashData pubblica l’ottava lista annuale delle 100 peggiori password utilizzate…

PHP 5 fine vita – milioni di siti web vulnerabili

A partire da questo mese, le versioni 5.6 e 7.0 del linguaggio di scripting lato server PHP raggiungeranno la fine del ciclo di vita e…

Marriott hotels sotto attacco – a rischio dati 500 milioni clienti

Attacco haker al colosso del turismo a stelle e strisce Marriott. Il database delle prenotazioni della catena di alberghi Starwood, parte del gruppo Marriott, ha…

Attacco Hacker – danni alla pubblica amministrazione italiana

Il 12 Novembre è avvenuto un allarmante attacco hacker, che ha avuto ricadute importanti in particolare nella pubblica amministrazione. Sicuramente l’attacco cibernetico dal maggior impatto…

Facebook – caduta sempre più libera dopo indagine NYT

Nel leggere la colossale indagine del New York Times su Facebook di pochi giorni fa, ci siamo chiesti se fosse più interessante il reportage in…

Aruba – servizio email non funziona dal 12 novembre 2018 [aggiornamento]

Impossibile effettuare il login Risultano in corso alcuni problemi Aruba, palesati a partire dal 12 novembre, per quanto riguarda il corretto utilizzo della casella email per gli utenti che…

WP GDPR Compliance – Siti WordPress compromessi

Le vulnerabilità segnalate di WP GDPR Compliance consentono ad aggressori non autenticati di ottenere un’escalation dei privilegi, consentendo loro di infettare ulteriormente i siti vulnerabili. Il popolare…

CIO – cosa possono imparare dalla criminalità informatica

Nad completa la rassegna della Business Continuity, pensando al modus operandi dei CIO delle aziende. Ricordiamo che per CIO si intende il direttore informatico, ovvero il manager responsabile della funzione…

Business Continuity Plan – necessario ad ogni azienda

Per Business Continuity si intende il poter continuare a lavorare nonostante il verificarsi di un disastro. Come dice il nome, continuare a fare le cose che si…

Tarjan – Premio Nobel entusiasta del GDPR EU

In occasione della sua visita in Italia per una lezione aperta agli studenti della Luiss di Roma su cosa siano gli algoritmi e a cosa…

Cybersecurity – primo semestre 2018 nefasto

Ci ricolleghiamo a quanto scritto ieri sulla sicurezza informatica, o cybersecurity che dir si voglia, invitandovi alla lettura di un interessante articolo di digital4trade. L’articolo prende…

GDPR – SICUREZZA INFORMATICA E REPUTAZIONE

Nell’ultimo anno, anche grazie ad alcuni casi eclatanti, il tema della sicurezza informatica è parzialmente uscito dall’ambito dei soli addetti ai lavori. Nonostante questo, esistono…

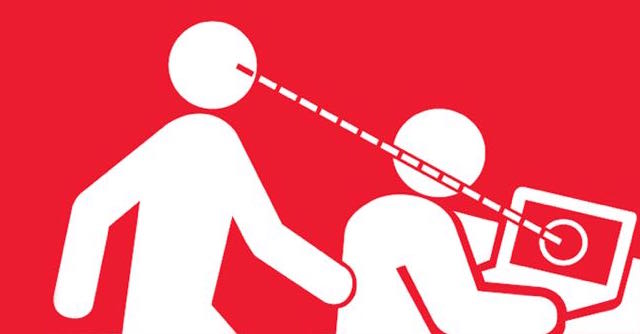

Visual Hacking – vulnerabilità da non sottovalutare

HP ha rilasciato un documento molto interessante in merito al Visual Hacking. Cosa si intende con Visual Hacking? Il Visual Hacking può essere descritto come un…

Windows 10 October 2018 (1809) – distribuzione bloccata

Microsoft ha iniziato a distribuire Windows 10 October 2018 Update (versione 1809) durante la scorsa settimana. Tuttavia, in seguito alle segnalazioni di numerosi utenti che…

Nuovo Sito Istituzionale NAD

Presentazione nuovo sito istituzionale NAD si presenta al pubblico con il nuovo sito web, totalmente rinnovato, fresco e vivace. Grazie ad una navigazione più intuitiva,…